Introduktion

Klokt att undersöka, förstå och förbereda för den ryska cyberattacken

Sveriges och Finlands medlemskap i Nato stärker säkerheten för både försvarsalliansen och de två nya medlemsländerna. Men medlemskapet kommer inte helt friktionslöst. Rysslands biträdande utrikesminister Sergej Ryabkov anser att ”det vore ett misstag” som kommer få långtgående konsekvenser, enligt den ryska nyhetsbyrån Interfax. Det ryska utrikesministeriet hotar också med att ”Ryssland tvingas vidta motåtgärder, både av militärteknisk och annan karaktär, för att stoppa hotet mot landets nationella säkerhet.” Samtidigt uppger Kremls talesperon Dmitrij Peksov att Moskva inte betraktar Sveriges och Finlands inträde som ett existentiellt hot.

Undersökningen

Fyra delar

Detta är den första delen av fyra i en artikelserie som belyser den ökade hotbilden mot cybersäkerheten med anledning av vår Nato-ansökan. Vi har granskat ”den ryska björnen”, och tagit fram aktuella statistiska attackmönster och metoder från de senaste fyra åren av ryska attacker. Tillsammans med tips och rekommendationer på åtgärder, hoppas vi att vår artikelserie ska hjälpa dig att anpassa och stärka din organisations motståndskraft mot cyberangrepp.

Invasionen av Ukraina började före 24 februari. Långt innan hade ryska statsstödda cyberkriminella genomfört en rad olika systematiska attacker mot landet. Syftet: att skapa sig en bild över potentiella mål samt infektera intressanta system för att vid ett senare tillfälle ”trycka på knappen” för att släcka ner. Samma sak skedde också vid SolarWindsattacken som vi skrivit om tidigare, där den ryska statsfinansierade gruppen CozyBear (APT29) hade åtkomst till säkerhetsföretagets system i ett halvår innan attacken genomfördes. En rad andra attacker som genomförs av Ryssland följer också samma typ av detaljerad planering.

Målen för attackerna

Enligt Microsoft bestod 40% av de attackerade målen i Ukraina av företag och organisationer som antingen hade en samhällsviktig funktion för invånarna eller för regeringen och myndigheter. 32% av attackerna riktades enkom mot regering och olika myndigheter.

Resultatet

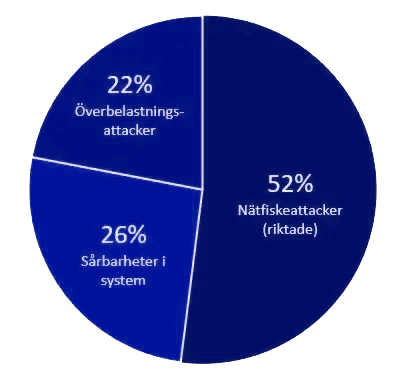

Tre huvudsakliga typer av attacker

- Vår undersökning visade att cirka 52% av de statsstödda intrången skedde genom spearphishingattacker (riktat nätfiske). Angriparen använder e-posten och lurar mottagaren genom att utge sig för att vara en person i, eller med koppling till den angripna organisationen.

- I 26% av fallen har attackerna skett genom att utnyttja kända sårbarheter i system (CVE).

- De resterande 22% av attackerna har kommit i form av överbelastningsattacker vars syfte är att göra målets system obrukbart. Har använts i princip enbart vid invasionen av Ukraina mot ukrainska myndigheter och nyhetsmedia.

I vår undersökning räknas en attack mot ett system om den påverkar. Som exempel attackerades OctoberCMS genom sårbarheten CVE-2021-32648. Attacken skedde i samband med Rysslands invasion av Ukraina och påverkade flera olika organisationer som använde systemet och som hade sårbarheten.

Efter attacken

Efter att en angripare fått åtkomst till ett system med hjälp av en av attackmetoderna ovan är nästa steg att leverera en typ av skadlig kod (undantaget överbelastningsattacken). Den skadliga koden utför en handling på systemet som går i linje med vad angriparens huvudmål är.

Den skadliga koden som används vid de statsfinansierade ryska cyberattackerna skiljer sig mot de vanliga attacker som vi ser dagligen. I de allra flesta fall använder sig statsstödda angripare av spionkod som har som primärt mål att spionera på system och stjäla kritisk information. Detta skiljer sig från vanliga kriminella attacker som sker via exempelvis ransomware (utpressningsprogram) där pengar nästan alltid är målet.

Vid cyberattackerna som har skett (och fortfarande sker) mot Ukraina har angriparna använt sig av en skadlig kod med syfte att sabotera. En dag innan invasionen infekterades över 100 ukrainska statliga system i branscherna IT, energi och finans med en så kallad wiperattack. Syftet var att störa, förstöra och förhindra vanliga människor från att få åtkomst till tillförlitlig information, samt genom det minska folkets förtroende för Ukrainas styrande skikt.

Det finns ytterligare en metod som kännetecknar Ryssland, nämligen desinformation. Den här typen av manipulation behöver inte föregås av en cyberattack utan kan i många fall handla om manipulation av algoritmer och system i syfte att förvränga verkligheten. Facebook har i en rapport pekat ut Ryssland som den största producenten av desinformationskampanjer. Under invasionen av Ukraina utsattes också Ukrainas folk för desinformation efter att en rad olika webbsidor tillhörande företag och myndigheter hackats och fått sina startsidor ersatta med desinformerande budskap.

Sammanfattning och slutsats

Genom vår undersökning och sammanställning kan vi dra några viktiga slutsatser. Svenska företag och myndigheter som kan klassas som samhällsviktiga eller förser viktiga digitala tjänster eller arbetar med forskning löper störst risk för statsstödda ryska cyberattacker. Oftast sker cyberattacken med hjälp av en riktad nätfiskeattack (spear phishingattack) med en skadlig kod där det primära målet är att spionera och inhämta data från målet. Här vill vi poängtera att förhållandet mellan Ryssland och Sverige spelar roll. Beroende på inställningen kan den skadliga koden variera mellan spionprogram till ransomware och till sist, om det är riktigt dåligt mellan länderna, skadlig kod vars främsta mål är att förstöra (wiper).

I nästa utskick i serien kommer vi att fokusera på ett av de tre skydden och visa hur man går tillväga för att stärka upp och förbereda sin organisation.